É mais fácil se defender contra ransomware do que você imagina

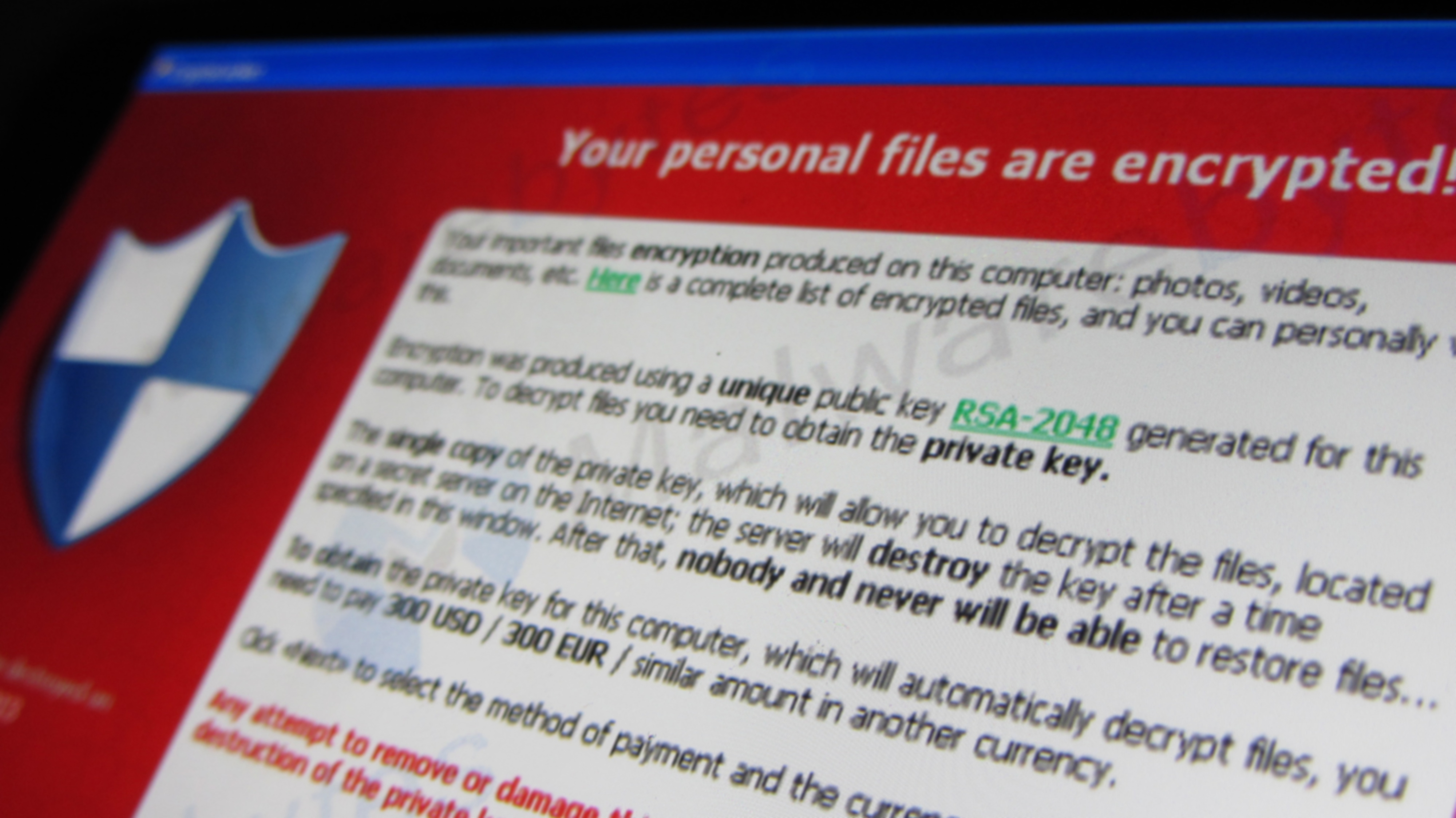

Ransomware - software malicioso que entra sorrateiramente em seu computador, criptografa seus dados para que você não possa acessá-los e exige pagamento para desbloquear as informações - tornou-se uma ameaça cibernética emergente. Vários relatórios nos últimos anos documentam a diversidade de ataques de ransomware e seus métodos cada vez mais sofisticados. Recentemente, Ataques de ransomware de alto perfil em grandes empresas, como hospitais e departamentos de polícia, demonstraram que grandes organizações de todos os tipos correm o risco de consequências significativas no mundo real se não se protegerem adequadamente contra esse tipo de ameaça cibernética.

O desenvolvimento de uma forte tecnologia de criptografia tornou mais fácil codificar os dados para que não possam ser lidos sem a chave de descriptografia. O surgimento de serviços de anonimato, como a rede Tor e bitcoin e outras criptomoedas, diminuiu as preocupações sobre se as pessoas que recebem pagamentos podem ser identificadas por meio de rastreamento financeiro. Essas tendências são provavelmente os fatores que impulsionam o aumento recente de desenvolvimento e ataques de ransomware.

Como outras classes de software malicioso - muitas vezes chamado de "malware" - o ransomware usa uma gama bastante ampla de técnicas para se infiltrar nos computadores das pessoas. Isso inclui anexos ou links em mensagens de e-mail não solicitadas, ou anúncios falsos em sites. Contudo, quando se trata da parte central do ataque - criptografar os arquivos das vítimas para torná-los inacessíveis - a maioria dos ataques de ransomware usa métodos muito semelhantes. Essa semelhança oferece uma oportunidade para que os ataques de ransomware sejam detectados antes de serem executados.

Minha pesquisa recente descobriu que as tentativas dos programas de ransomware de solicitar acesso e criptografar arquivos em discos rígidos são muito diferentes dos processos benignos do sistema operacional. Também descobrimos que diversos tipos de ransomware, mesmo aqueles que variam amplamente em termos de sofisticação, interagir com sistemas de arquivos de computador de forma semelhante.

Movendo-se rápido e batendo forte

Uma razão para essa semelhança em meio à aparente diversidade é a semelhança das mentalidades dos invasores:o ataque mais bem-sucedido é aquele que criptografa os dados de um usuário muito rapidamente, torna os arquivos do computador inacessíveis e solicita dinheiro à vítima. Quanto mais devagar essa sequência acontecer, é mais provável que o ransomware seja detectado e encerrado por um software antivírus.

O que os invasores estão tentando fazer não é simples. Primeiro, eles precisam criptografar de forma confiável os arquivos da vítima. Os primeiros ransomwares usavam técnicas muito básicas para fazer isso. Por exemplo, costumava ser que um aplicativo de ransomware usava uma única chave de descriptografia, não importa para onde ela se espalhou. Isso significava que se alguém fosse capaz de detectar o ataque e descobrir a chave, eles poderiam compartilhar a chave com outras vítimas, quem poderia então decodificar os dados criptografados sem pagar.

Os atacantes de ransomware de hoje usam sistemas criptográficos avançados e conectividade com a Internet para minimizar a chance de uma vítima encontrar uma maneira de recuperar seus arquivos por conta própria. Assim que o programa chega a um novo computador, ele envia uma mensagem pela Internet para um computador que o invasor está usando para controlar o ransomware. Um par de chaves exclusivo para criptografia e descriptografia é gerado para o computador comprometido. A chave de descriptografia é salva no computador do invasor, enquanto a chave de criptografia é enviada ao programa malicioso no computador comprometido para realizar a criptografia do arquivo. A chave de descriptografia, que é necessário para descriptografar os arquivos apenas nesse computador, é o que a vítima recebe ao pagar a taxa de resgate.

A segunda parte de um ataque de ransomware “bem-sucedido” - da perspectiva do invasor - depende de encontrar maneiras confiáveis de receber o pagamento sem ser pego. Os operadores de ransomware se esforçam continuamente para tornar os pagamentos mais difíceis de rastrear e mais fáceis de converter em sua moeda preferida. Os invasores tentam evitar serem identificados e presos comunicando-se por meio da rede Tor anônima e trocando dinheiro em criptomoedas difíceis de rastrear, como bitcoins.

Defesa contra um ataque de ransomware

Infelizmente, o uso de criptosistemas avançados em famílias de ransomware modernos tornou a recuperação dos arquivos das vítimas quase impossível sem pagar o resgate. Contudo, é mais fácil se defender contra ransomware do que lutar contra outros tipos de ameaças cibernéticas, como hackers obtendo acesso não autorizado aos dados da empresa e roubando informações secretas.

A maneira mais fácil de se proteger contra ataques de ransomware é ter, E siga, uma política de backup de dados confiável. As empresas que não querem acabar como vítimas pagantes de ransomware devem fazer com que seus funcionários façam backups incrementais em tempo real (que fazem backup das alterações de arquivos a cada poucos minutos). Além disso, no caso de seus próprios servidores de backup serem infectados com ransomware, essas empresas devem ter armazenamento externo de backup em nuvem, protegido contra ransomware. As empresas atacadas podem restaurar seus dados a partir desses backups em vez de pagar o resgate.

Os usuários também devem baixar e instalar atualizações regulares de software, incluindo plug-ins de terceiros para navegadores da web e outros sistemas. Muitas vezes, eles conectam vulnerabilidades de segurança que, se deixado aberto, fornecem aos invasores uma maneira fácil de entrar.

Geralmente, estar infectado com ransomware tem duas mensagens importantes para uma organização. Primeiro, é um sinal de vulnerabilidade em todo o sistema de computador de uma empresa, o que também significa que a organização está vulnerável a outros tipos de ataques. É sempre melhor saber de uma intrusão mais cedo, em vez de ficar comprometido por vários meses.

Segundo, estar infectado com ransomware também sugere que os usuários estão se envolvendo em comportamentos online de risco, como clicar em anexos de e-mail não identificados de remetentes desconhecidos, e seguir links em sites de má reputação. Ensinar as pessoas sobre navegação segura na Internet pode reduzir drasticamente a vulnerabilidade de uma organização a um ataque de ransomware.

Bitcoin

- Café é ainda mais mágico do que você pensa

- Acha que o ouro é um porto seguro? Você também pode experimentar os pokies

- Três gráficos sobre o estresse das hipotecas:não é tão ruim quanto você pode pensar

- Como obter o reembolso de taxas de cheque especial (não é tão difícil quanto você pensa)

- Como calcular seu patrimônio líquido (é mais simples do que você pensa)

- O que é o GAP Insurance on a Car? É algo que você pode precisar

- Os pagamentos flexíveis de comércio eletrônico B2B estão mais fáceis do que nunca. O que você está esperando?

- Por que é mais fácil do que você pensa ir de nenhum crédito para um bom crédito

-

Diligência devida eficaz - muitas vezes mais difícil do que você pensa!

Diligência devida eficaz - muitas vezes mais difícil do que você pensa! Por Peter Lorange Realizar a devida diligência (“DD”) ao considerar o investimento em um novo projeto é fundamental. Contudo, na realidade, fazer isso bem muitas vezes pode ser mais difícil do que ...

-

3 razões pelas quais você pode precisar de um fundo de emergência maior do que a maioria das pessoas

3 razões pelas quais você pode precisar de um fundo de emergência maior do que a maioria das pessoas Todos nós precisamos de economias de emergência - mas alguns de nós precisam de mais do que outros. Ainda no outro dia, eu estava prestes a encher meus pneus com ar, porque meu carro indicava que ...